Check Point近期发布了最新的全球安全威胁指数,该指数显示了近期的恶意软件、移动端恶意软件以及漏洞方面的变化趋势,可作为一定的参考。

本次调查统计中,Check Point威胁情报研究人员发现,RAT(远程木马访问)类的攻击形式头一次出现在了全球威胁指数的前十名。有一种被称作“FlawedAmmyy”作为恶意软件新秀出现在榜,攻击者可通过这种类型的攻击入侵受害者机器并完全获得控制权——包括访问摄像头、麦克风,抓取屏幕,窃取文件以及监控用户等行为。

过去的几个月里,Check Point研究人员发现了多次零零散散的FlawedAmmy活动踪迹,但到了10月,却发现了其活动频率、规模大幅增加,本次激增也直接导致了这种攻击进入了全球威胁指数前十名。

在所有的排行中,挖矿类的恶意软件仍然是个中头牌,Coinhive仍然是目前使用范围最广、数量最多的恶意软件,在全球范围占据了约18%的比例,而Cryptoloot也已上升至第二名,占比约8%。虽然密码管理器的仍然是主要威胁,但目前的调查显示,用户的敏感数据、银行和支付信息等各类数据仍旧对网络犯罪有巨大的吸引力。

2018年10月十大恶意软件

(排名显示与上个月的区别)

↔Coinhive:众所周知的挖矿平台Cryptominer的产物,该软件用于在用户访问相应网页时执行挖矿程序,对门罗币进行在线挖掘,整个过程用户可能完全不知道,只会感觉到在使用电脑的过程中变得莫名卡顿。并且,为了实现挖矿而植入的JS语句,也可能会因为占用大量系统资源而导致用户系统崩溃。

↑Cryptoloot:较上月有所提升,已成为排行第二的恶意软件。该软件使用目标的CPU或GPU对其资源进行加密,将其添加至区块链以用来发布新的加密货币。Cryptoloot使用者试图通过网站获得较小比例的货币和收益来提升其使用率,可以说是Coinhive的竞争对手。

↓Dorkbot:基于蠕虫病毒的恶意程序,作用是可以允许操作者实现远程执行代码、以及在受感染的系统中下载其他恶意程序。

↑Roughted:大规模恶意广告活动,可用于提供各类恶意网站和能够带来有效负载(如诈骗、广告、漏洞利用工具和勒索程序)的软件。该软件可用于任何类型的平台和操作系统,并且可绕过已知的所有广告拦截工具。

↓Andromeda:一种模块化机器人软件,主要用于后门使用,能够在受感染的主机上设置额外的恶意软件,从而创建不同类型的僵尸网络。

↓Jsecoin:可以嵌入网站的JS挖矿程序,可以直接通过浏览器进行挖矿操作。

↑XMRig:一个开源的CPU挖掘软件,同样用于门罗币的挖掘,2017年5月首次出现,到现在已成为主流工具之一。

↓Ramnit:臭名昭著的银行木马程序,可用于窃取银行凭据,FTP密码,会话cookie以及个人数据等。

↔Conficker:一种允许远程操作,可自行下载恶意软件的蠕虫,受其感染的计算机会被僵尸网络所控制。

↑FlawedAmmyy:远程访问木马(RAT),据称是由“Ammyy Admin”远程管理软件所泄露的源代码开发而来。目前被大量用于针对电子邮件以及大规模垃圾邮件的活动中,具备常见的后门功能,攻击者可通过该软件远程控制受害者机器,捕捉屏幕,管理文件等。

10月移动端三大恶意软件

Triada是一种Android系统的模块化后门软件,目前在移动端的恶意软件列表中取代了Android银行木马、信息窃取软件Lokibot暂排第一,前者已跌至第二位。而Hiddad本月也重返移动恶意软件榜单,排行第三。

1.Triada:Android模块化后门,可为系统中下载的恶意软件授予root权限,帮助其嵌入到系统进程中。

2.Lokibot:Android系统的银行木马和信息窃取程序。除此之外,该软件还能用作勒索,并且能够锁定用户手机,防止其管理员权限被删除。

3.Hiddad:一种能够打包合法应用程序并将其发布到第三方应用商店的恶意软件。其主要功能是显示广告,但是也能够访问操作系统中的关键位置,攻击者可通过其获得用户的敏感数据。

10月最受“欢迎”三大漏洞

除了这些,Check Point的研究人员还对当前利用率最高的几个漏洞进行了统计。其中,CVE-2017-7296再次成为了最受“欢迎”的漏洞,在全球范围内能够对48%的组织机构造成影响。其次是OpenSSL造成的心脏出血漏洞,在全球范围内占比约46%,随后则是Web服务器中的PHPMyAdmin配置错误造成的代码注入漏洞,影响范围约42%。

↔MicrosoftIIS WebDAV ScStoragePathFromUrl缓冲区溢出漏洞(CVE-2017-7296):通过Microsoft Internet Information Services 6.0通过网络向Microsoft Windows Server 2003发送设置好的用户请求,可使远程攻击者执行任意代码或造成系统的拒绝服务情况出现。该漏洞主要是利用了HTTP请求中对长报头信息的不正确验证导致的缓冲区溢出漏洞。

↑OpenSSL TLS DTLS Hartbeat Information Disclosure(CVE-2014-0160,CVE-2014-0346):由于在处理TLS/DTLS传输数据时出错,可导致OpenSSL中存储的信息泄露,攻击者可通过该漏洞直接连接客户端或服务器中并获取其中的数据。

↑Web servers PHPMyAdmin Misconfiguration Code Injection:PHPMyAdmin中的代码注入漏洞。该漏洞是因PHPMyAdmin配置错误所造成,远程攻击者可通过漏洞向目标发送特殊的HTTP请求以入侵用户系统。

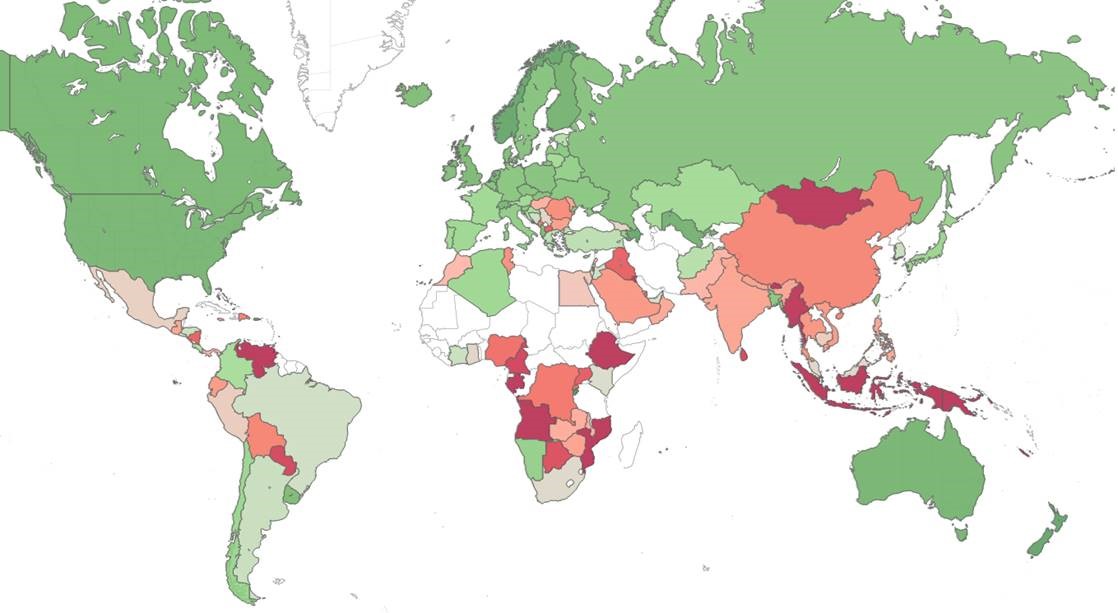

下图显示了当前的全球风险指数(绿色-低风险,红色-高风险,灰色-数据不足)

本文由月兔信息安全转载游侠安全网

发表评论: