典型的隐私泄露事件

1. 喜 达 屋

2. 华 住

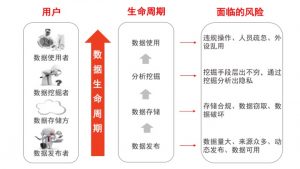

隐私数据面临的威胁

为做好隐私保护服务,必须保证数据在不同阶段的隐私保护全覆盖。

此外,不同隶属关系的诸多数据分析和存储机构按各自需求将会发布大量相互关联的数据。

随着数据的不断发布,用户的隐私保护需求也在不断变化。

如何实现面向动态安全需求的隐私保护至关重要。而这是传统隐私保护手段所不能解决的。

隐私数据保护方案

基于深度内容识别技术,通过关键字、关键字组、模式匹配、正则表达式等技术;

对涉及敏感数据的存储、传输、使用过程实现全方位监控、审计、实时防护;

实时、动态展示敏感文件分布态势、传输态势、使用态势及整体安全风险态势等,降低大数据环境下隐私数据的泄露风险。

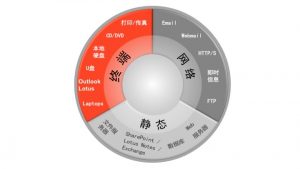

(1)静态数据:

- 各类数据库中的敏感数据,如Oracle、DB2、MySQL、MongoDB、Redis等数据库;

- 文档服务器,如:windows共享等;

- 应用类服务器,如OA系统等;

- 云存储服务,如云数据库RDS、结构化数据服务OTS等。

(2)网络数据:

支持HTTP/HTTPS、SMTP、IMAP、FTP等协议的泄露防护。

(3)终端数据:

WindowsXP32/64、Windows Vista、Win7、Win8、Win10、Mac、中标麒麟操作系统。

2. 隐私数据保护

针对大数据环境下用户面临的安全威胁,世平提出大数据中面向动态安全需求的、自适应的隐私保护解决方案。

(1)自适应的隐私感知

通过安全需求工程的方法,把握不同应用、不同实体的需求,自适应的部署相关安全策略,合理地组合多种隐私保护手段,为数据的处理、存储、发布和使用提供全方位、多维度的协同保护。

针对数据处理场景的多样性进行建模,自适应的引入网络编码、访问控制、及基于密文的数据处理等多种技术,为大数据的迁移、保存和整理提供涉及用户隐私信息的保护。

(2)敏感信息智能清洗

在大数据发布过程中实现面向动态需求变化的敏感信息智能清洗,对大数据应用实例,如科学协同计算、消费者行为调查等,进行隐私保护需求建模。

根据建模结果,确定所涉及数据的隐私敏感度和数据可用度,并在发布数据之前,通过考察既往发布数据确定攻击者能力,并根据博弈论给出的攻击演化趋势,确定最终要发布的数据。

(3)隐私信息泄露的风险评估

按照CORAS工程的风险评估框架,建立大数据隐私信息泄露的风险评估模型。

应用信息安全的风险评估理论,从准备和风险识别两个阶段出发,研究定性和定量地评估大数据隐私保护模型信息泄露的风险指数。

本文由月兔网络转载游侠安全网源地址:http://www.youxia.org/2018/12/43232.html

发表评论: